A Hive Mind közösség által létrehozott Digitális biztonság című ingyenes, online, saját tempóban végezhető tananyagból többek között megismerheted az alapvető kiberbiztonsági koncepciókat, tanulhatsz az állami megfigyelésről és a kiberbűnözésről is. A következő részlet az EFF (Electronic Frontier Foundation) által kidolgozott a digitális fenyegetések modellezésére szolgáló keretrendszert mutatja be. Amennyiben az alábbi cikk felkelti az érdeklődésedet, végezd el a teljes kurzust, így még átfogóbb tudást szerezhetsz!

Az IT biztonság területén először meg kell értened, milyen egyedi fenyegetésekkel kell szembenézned, és hogyan tudsz ezekkel a fenyegetésekkel szemben fellépni. Az alábbi útmutató megtanítja, hogyan készíts biztonsági tervet, avagy kockázati modellt digitális információid számára, és hogyan határozd meg, hogy milyen megoldások a legjobbak a számodra.

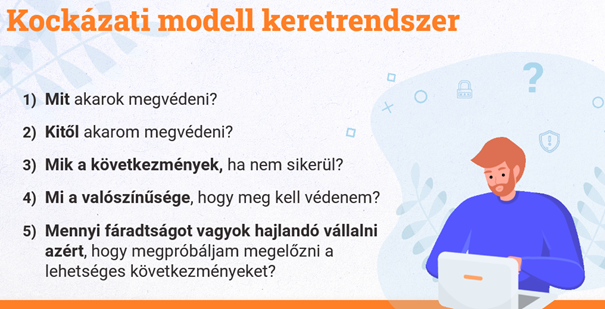

Hogyan készíthetem el a saját biztonsági tervemet? A terv készítésekor öt kérdésre kell válaszolnod:

- Mit akarok megvédeni?

A digitális biztonsággal összefüggésben a megvédendő „vagyontárgy” az általában valamilyen információ. Például az e-mailek, a kapcsolati listák, az azonnali üzenetek, a tartózkodási hely és a fájlok, pénzügyi és projektadatok mind ilyenek. Ezt a szervezeten belül fel tudjátok mérni, hiszen ti ismeritek leginkább a nálatok lévő információkat.

- Kitől akarom megvédeni?

A kérdés megválaszolásához fontos, hogy azonosítsd, ki akarhatja az adataidat megszerezni. Potenciális támadók közé tartoznak például a hackerek is, az ügyeddel szemben álló támadók, akár ellenséges kormányzat, vagy akár személyes ismerős is. Hogy kik lehetnek a támadók, abban a hasonló szervezetek, aktivisták elleni (akár nemzetközi szintéren) korábbi támadások támpontot adhatnak, de sajnos mindig felbukkanhatnak újfajta támadások is.

- Mennyire súlyosak a következmények, ha visszaélnek az adataimmal?

Számos módja van annak, hogy egy támadó hozzáférjen az adataidhoz. A támadók indítékai és taktikái is nagyon különbözőek. A biztonsági tervezés magában foglalja annak megértését, hogy milyen súlyos következményekkel járhat, ha egy támadó sikeresen hozzáfér valamelyik eszközödhöz. Ennek meghatározásához figyelembe kell venned a támadó képességeit. Például a mobiltelefon-szolgáltatód hozzáfér az összes telefonos adatodhoz. Egy hacker egy nyílt Wi-Fi hálózaton hozzáférhet a titkosítatlan kommunikációdhoz. A kormány erősebb képességekkel rendelkezhet, elég csak a Pegasus-ügyre gondolni.

- Mennyire valószínű, hogy meg kell védenem ezeket?

A kockázat annak a valószínűsége, hogy egy adott eszközzel szemben egy adott fenyegetés valóban bekövetkezik. Kéz a kézben jár a képességekkel. Bár a mobiltelefon-szolgáltatód képes hozzáférni az összes adatodhoz, annak a kockázata, hogy a magánadataitad az interneten közzéteszi, nagyon alacsony. Fontos különbséget tenni aközött, hogy mi történhet meg, és aközött, hogy mekkora a valószínűsége annak, hogy meg is történik.

A kockázatok felmérése egyszerre személyes és szubjektív folyamat. Sokan bizonyos veszélyeket elfogadhatatlannak tartanak, függetlenül attól, hogy milyen valószínűséggel fognak bekövetkezni, mert a veszély puszta jelenléte bármilyen valószínűség mellett sem éri meg a költségeket. Más esetekben az emberek figyelmen kívül hagyják a magas kockázatokat, mert nem tekintik a fenyegetést problémának.

- Mennyi fáradtságot vagyok hajlandó vállalni azért, hogy megpróbáljam megelőzni a lehetséges következményeket?

Nincs tökéletes megoldás a biztonságra. Nem mindenkinek ugyanazok a prioritásai, aggodalmai vagy az erőforrásokhoz való hozzáférése. A kockázatfelmérés lehetővé teszi, hogy megtervezd a megfelelő stratégiát saját magad számára, egyensúlyt teremtve a kényelem, a költségek és az adatvédelem között. Itt már érdemes lehet bevonni technikai szakértőt is, hiszen nehéz hozzáértés nélkül, kizárólag szervezeten belül felmérni, hogy egy-egy biztonsági megoldás milyen kapacitással és költségekkel jár.

Összefoglalóan a lépések a fentiek alapján:

- Készíts listát a digitális értékeidről!

- Készíts listát a potenciális támadókról!

- Írd össze, hogy egy támadó miért akarhat hozzférni az adataitokhoz, azokkal mit akarhat majd tenni?

- Írd le, hogy mely fenyegetéseket veszel komolyan, és melyek azok, amelyek túl alacsony valószínűségűek, vagy túl ártalmatlanok (vagy túl nehéz leküzdeni) ahhoz, hogy aggódj miattuk!

- Írd le, milyen lehetőségek állnak rendelkezésedre az egyedi fenyegetések mérséklésére!

A biztonsági terv elkészítésének lépéseit az Electronic Frontier Foundation anyaga alapján állítottuk össze. A nonprofit.hu Tudástárban a digitális biztonság kurzusból egy másik részletet is elolvashatsz, ami az “Adatdetoxról” szól. Ha pedig többet szeretnél tudni arról, hogy miképp lehetsz biztonságban az online térben, végezd el az ingyenesen elérhető kurzust ITT! További kapcsolódó tartalmakat is olvashatsz a Hive Mind blogoldalán, például a kiberhigiéniáról is.

A Hive Mind egy új online platform, ahol a digitális biztonságról, az álhírek és a félretájékoztatás elleni küzdelemről, a pozitív narratívák erősítéséről tanulhatsz. A saját időbeosztásodban és tempódban végezhetsz ingyenes online kurzusokat, hogy megismerd az alapfogalmakat és tippeket kapj, amelyeket aktivista vagy civilszervezeti munkádban hasznosíthatsz. Az elérhető anyagok segítenek, hogy biztonságos digitális környezetben dolgozz, és hatékonyan szólítsd meg meglévő és új közösségedet. Tarts velünk, kapcsolódj be! A Hive Mind a TechSoup Europe vezetésével jött létre, magyar szakmai partnere a NIOK Alapítvány.